Accesso remoto Trojan può infiltrarsi nel computer, causando ogni sorta di guai e compromettere la sicurezza del vostro sistema. Questi programmi malware possono lavorare silenziosamente in background, raccogliendo informazioni e rallentare il computer nel processo. La buona notizia è che con il software adeguato e sicuro abitudini di Internet e posta elettronica, è possibile ridurre il rischio di ottenere un cavallo di Troia.

Istruzioni

1

Backup di tutti i tuoi dati e fare un ripristino pulito del computer. Se hai avuto problemi sconosciuti con remoto accesso Trojan o navigano in Internet senza adeguato software anti-virus, questo vi darà un'ardesia pulita a partire da e sradicare tutti i programmi dannosi che possono avere stato nascosto in background.

2

Installare sia anti-virus e anti-spyware software prima di navigazione in Internet. Provider di servizi Internet può offrire che connessione software e aggiornamenti. Molte aziende offrono anche versioni "lite" dei loro programmi anti-virus che non sono come approfondito come le versioni complete, ma sono molto meglio di non avere alcuna salvaguardia affatto.

3

Utilizzare un firewall sul tuo computer. Questo vi aiuterà immensamente per proteggerti contro accesso remoto Trojan e mantenere gli individui indesiderati da accedere al computer e il file system.

4

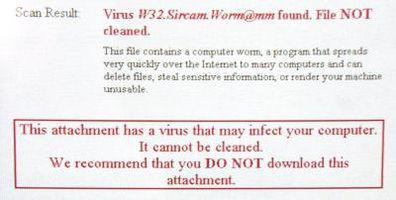

Non aprire gli allegati di posta elettronica sconosciuti o rispondere alle e-mail da mittenti sconosciuti. Facendo uno di queste cose può rendere estremamente vulnerabili a remote access Trojan. Persone che inviano queste e-mail maligni sono solitamente contando sul fatto che essi possono ingannare voi a scaricare i propri file o rispondendo alla mail basata su una linea accattivante soggetto. Se non siete sicuri di se o non si conosce il mittente dell'email, err sul lato sicuro e non aprirlo o scaricare uno dei file allegati. Se è abbastanza importante e il mittente è legittimo, egli troverà un altro modo per contattarti o inviare un altro messaggio con un oggetto più specifico.

5

Soggiorno via siti Web che contengono software pirata o condivisione di file. Questo include siti che offrono download di torrent e sistemi di condivisione di file simili. Questi siti sono assoluto terreno fertile per accesso remoto Trojan e tutti i tipi di software dannoso travestito da programmi legittimi.

6

Avere un indirizzo e-mail separata per la compilazione di moduli online e posta indesiderata. Molte volte quando si compila un modulo online e chiesto il tuo indirizzo email, l'azienda vende il tuo indirizzo ad altre società che continuamente ti spam. Occasionalmente le persone con cattive intenzioni entrare in possesso di questi indirizzi di posta elettronica e li usa per inviare spyware. Se si mantiene questo indirizzo di posta elettronica separato dal tuo indirizzo email personale, ridurrà le possibilità di scaricare accidentalmente un file dannoso.

7

Attivare la funzione di correttore di sito Web nel tuo browser. Browser web più diffusi hanno una funzione che controlla le credenziali di un sito Web con un database di siti noti bene e sarà in grado di dirvi se entri in un sito che potrebbe rappresentare un pericolo per il computer.

Consigli & Avvertenze

- Prestare attenzione a ciò che indicano i motori di ricerca su siti Web dannosi. Google e Yahoo!, entrambi hanno una caratteristica che vi avviserà se pensano che un sito Web restituiti nei risultati della ricerca danneggerà il computer.